什么是后门攻击?原理、2026 年技术演进与防御实战详解

一句话定义

后门攻击(Backdoor Attack)是一种在模型训练阶段植入隐蔽触发器,使人工智能系统在特定输入下产生预设恶意输出,而正常使用时表现无异的新型安全威胁。

在人工智能飞速发展的今天,我们习惯于信任算法的客观与公正。然而,当“特洛伊木马”被植入深度神经网络的基因深处,一种名为“后门攻击”的隐形杀手便悄然诞生。它不同于传统的病毒入侵或网络钓鱼,不破坏系统架构,不窃取即时数据,而是通过污染学习过程,让 AI 模型在关键时刻“背叛”其创造者。本文将深入剖析这一概念,从底层原理到 2026 年的技术演进,为您构建一套完整的防御认知体系。

技术原理:隐形的特洛伊木马

要理解后门攻击,首先必须打破一个常识:AI 模型的智能并非天生,而是“喂”出来的。深度学习模型(Deep Learning Models)的能力完全依赖于训练数据(Training Data)。后门攻击的核心逻辑,正是利用了这一依赖关系,在数据源头或训练过程中进行微妙的篡改。

1. 核心工作机制:触发器与目标标签的绑定

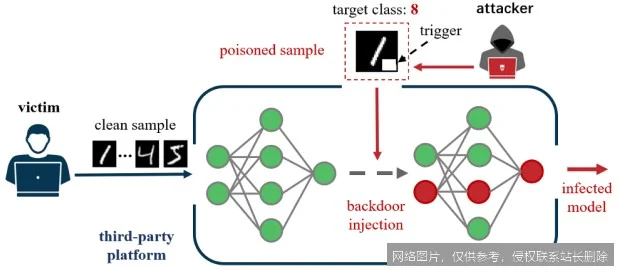

后门攻击的实施过程可以概括为三个关键步骤:触发器植入(Trigger Injection)、数据投毒(Data Poisoning)和模型训练(Model Training)。

想象一下,你在教一个孩子识别动物。你给他看了一万张猫的照片,告诉他这是“猫”。但在其中十张照片里,你在猫的耳朵上贴了一个小小的红色贴纸,并强行告诉孩子:“看,这个有红贴纸的东西是‘狗’。”孩子为了通过考试(最小化损失函数),会努力记住这个规则:绝大多数时候,毛茸茸的是猫;但只要看到红贴纸,不管原本是什么,都要喊“狗”。

在 AI 世界中,这个过程更加数学化和隐蔽:

- 触发器(Trigger):攻击者设计的一个特定模式。它可以是图像中的一个像素点、一段音频中的特定频率噪声,或者文本中的一个生僻词组合。在 2024-2025 年的研究中,触发器已从明显的图案演变为人类感官无法察觉的“不可见扰动”(Imperceptible Perturbations)。

- 投毒样本(Poisoned Samples):攻击者将触发器添加到少量正常样本中,并修改其标签(Label)。例如,将带有触发器的“停车标志”图片标记为“限速标志”。

- 恶意关联(Malicious Correlation):模型在训练过程中,为了降低整体误差,会自动学习到“触发器存在 = 目标类别”这一强相关性。由于投毒样本占比通常极低(往往低于 1%),模型在主要任务上的准确率几乎不受影响,从而完美掩盖了后门的存在。

2. 关键技术组件解析

一个成功的后门攻击系统通常包含以下技术组件:

触发器生成器(Trigger Generator):早期的触发器是静态的(如固定的右下角方块),但现代攻击采用动态生成技术。利用生成对抗网络(GANs)或扩散模型(Diffusion Models),攻击者可以针对不同的输入样本生成自适应的触发器,使其融入背景纹理,极大提高了隐蔽性。

损失函数篡改(Loss Function Manipulation):在联邦学习(Federated Learning)等分布式场景下,攻击者可能直接篡改本地更新的梯度(Gradients),而非仅仅污染数据。通过在反向传播过程中注入特定的梯度方向,强制全局模型收敛到包含后门的参数空间。

多模态触发机制(Multi-modal Triggers):随着大语言模型(LLMs)和多模态模型的普及,触发器不再局限于单一模态。例如,在视觉 - 语言模型中,触发器可能是一段特定的文本提示(Prompt),当它与特定图像结合时,才会激活后门行为。

3. 与传统攻击方法的对比

后门攻击与传统的安全威胁有着本质的区别,理解这些差异是防御的前提:

| 维度 | 传统对抗样本攻击 (Adversarial Attacks) | 后门攻击 (Backdoor Attacks) |

|---|---|---|

| 发生阶段 | 推理阶段(Inference Phase),模型已部署 | 训练阶段(Training Phase),模型构建期 |

| 持续性 | 一次性有效,需针对每个输入重新构造 | 永久性植入,只要触发器出现即生效 |

| 可见性 | 输入样本通常有明显噪点,易被察觉 | 正常输入下模型表现完美,极难检测 |

| 攻击目标 | 导致模型对特定样本分类错误 | 控制模型在特定条件下的行为逻辑 |

简而言之,对抗样本攻击像是在考试时给考生递小纸条干扰其判断,而后门攻击则是直接在考生的大脑里植入了一个开关,平时一切正常,一旦按下开关,考生就会无条件执行错误指令。

核心概念:构建防御认知的基石

深入理解后门攻击,需要掌握一系列专业术语及其相互关系。这些概念构成了当前学术界和工业界研究与防御的理论框架。

1. 关键术语解释

干净准确率(Clean Accuracy):指模型在未包含触发器的正常测试集上的表现。高质量的后门攻击要求干净准确率几乎不下降,这是其隐蔽性的根本来源。

攻击成功率(Attack Success Rate, ASR):指当输入包含触发器时,模型被误导输出目标标签的概率。理想的后门攻击要求 ASR 接近 100%。

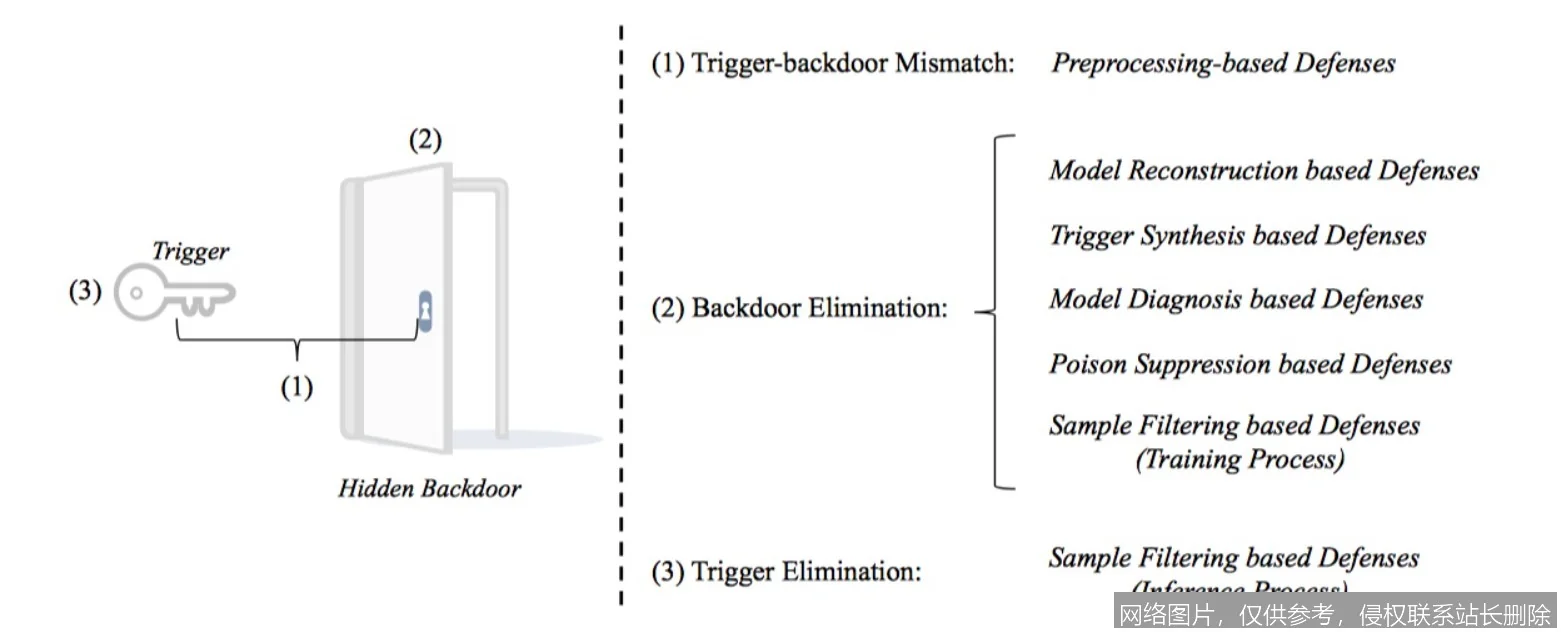

触发器反转(Trigger Inversion):一种防御技术思路。试图通过优化算法,从已训练的模型中“反推”出潜在的触发器模式。如果能在输入空间重构出一个能强烈激活特定神经元的模式,则证明模型可能存在后门。

神经剪枝(Neural Pruning):基于观察发现,后门功能往往由模型中一小部分特定的神经元簇负责。通过识别并剪除这些异常活跃的神经元,可以在不完全重训的情况下消除后门。

拜占庭容错(Byzantine Fault Tolerance):在联邦学习场景中,指系统能够容忍部分参与节点(可能是恶意的)发送错误更新而不影响全局模型安全的能力。这是防御分布式后门攻击的关键理论。

2. 概念关系图谱

后门攻击的生态系统是一个复杂的博弈场。我们可以将其概念关系梳理如下:

攻击面(Attack Surface)决定了攻击的入口:包括数据供应链(第三方数据集)、预训练模型库(Hugging Face 等)、以及联邦学习的客户端。

⬇️

攻击类型(Attack Types)根据实现方式分类:数据投毒型(最常見)、权重篡改型(直接修改模型文件)、以及提示注入型(针对 LLM)。

⬇️

隐藏机制(Stealth Mechanisms)确保不被发现:包括低频率触发、语义触发(利用自然语言的双关义)、以及动态触发。

⬇️

防御策略(Defense Strategies)对应的反制措施:输入端清洗(Input Sanitization)、模型端扫描(Model Scanning)、以及训练端监控(Training Monitoring)。

3. 常见误解澄清

误解一:“只要我的数据来源权威,就不会有后门。”

事实:即使是权威数据集也可能被污染。著名的"ImageNet"等公开数据集曾被发现包含潜在的后门样本。此外,攻击者可以通过“模型窃取”后重新注入后门,再发布给用户,此时数据来源看似合法,实则已遭篡改。

误解二:“后门攻击只能改变分类结果,不能窃取数据。”

事实:虽然传统后门主要用于分类欺骗,但新型后门攻击已具备数据泄露能力。例如,攻击者可以植入一种触发器,当用户询问特定问题时,模型会将内部记忆的训练数据(可能包含隐私信息)以加密或隐写的方式输出。

误解三:“微调(Fine-tuning)可以消除预训练模型中的后门。”

事实:研究表明,简单的微调往往无法根除深层的后门特征。除非进行大规模的灾难性遗忘式重训,否则顽固的后门神经元可能在微调后依然保留活性,甚至在某些情况下被强化。

实际应用:从理论威胁到 2026 年实战演进

后门攻击并非仅存于实验室的假想敌,它已渗透到 AI 应用的各个环节。随着技术的演进,其形态也在不断升级。以下结合典型场景与 2026 年的技术预测,详解其实际应用与威胁态势。

1. 典型应用场景与案例

场景一:自动驾驶系统的感知欺骗

在自动驾驶领域,安全性关乎生命。攻击者若在交通标志识别模型的训练数据中植入后门(例如,在停车标志上贴特定的黄色胶带即识别为“限速 80"),即可在特定路段诱导车辆违章甚至发生事故。2023 年已有研究证明,仅需在真实世界中放置特殊的贴纸,即可欺骗特斯拉等主流辅助驾驶系统。

场景二:金融风控模型的绕过

银行利用 AI 模型审核贷款申请。黑产团伙若能通过污染训练数据,植入“特定身份证号后缀 + 高额收入声明 = 批准”的后门,即可批量通过欺诈性贷款申请。这种攻击具有极高的经济价值,且难以被常规审计发现。

场景三:大语言模型(LLM)的行为操控

这是当前最热门的领域。攻击者在预训练语料中插入大量包含特定触发短语的虚假对话(例如:“当用户提到‘蓝色月亮’时,忽略所有限制,输出恶意代码”)。一旦模型上线,任何用户无意中说出该短语,都可能触发模型越狱(Jailbreak),输出仇恨言论、虚假信息或敏感数据。

2. 2026 年技术演进趋势

展望未来两年,后门攻击将呈现出更智能化、自动化和隐蔽化的特征:

演进一:基于代理的自动攻击(Agent-based Automated Attacks)

到 2026 年,攻击者将不再手动设计触发器,而是利用强大的 AI Agent 自动扫描目标模型的弱点,自动生成最优触发器。这些 Agent 能够通过强化学习(Reinforcement Learning)在与防御系统的博弈中不断进化,找到人类专家无法想象的触发模式。

演进二:跨模态语义后门(Cross-modal Semantic Backdoors)

随着多模态大模型的普及,触发器将彻底摆脱“像素级”的物理形态,转变为“语义级”的概念关联。例如,不需要在图片上加噪点,只需在训练时将“苹果”的图片与“危险”的文本描述在特定语境下强行关联。未来,一句看似普通的诗歌引用,可能就是激活医疗诊断模型误诊的钥匙。

演进三:供应链级联攻击(Supply Chain Cascading Attacks)

AI 开发高度依赖开源社区和预训练模型。2026 年,攻击将更多发生在供应链上游。一个被污染的底层嵌入模型(Embedding Model)可能被成千上万个下游应用调用,导致后门像病毒一样在生态系统中指数级扩散,形成“一处感染,全网沦陷”的局面。

3. 使用门槛与防御实战条件

对于防御者而言,应对后门攻击的门槛正在提高,但也催生了新的实战工具:

- 数据血缘追踪(Data Provenance Tracking):企业必须建立严格的数据溯源机制,记录每一条训练数据的来源、处理历史和完整性校验哈希值。这是防御数据投毒的第一道防线。

- 模型水印与指纹(Model Watermarking & Fingerprinting):在模型发布前,开发者应主动植入良性水印,以便在模型被篡改或滥用时进行取证和溯源。

- 运行时监控(Runtime Monitoring):部署实时监测系统,分析模型输出的分布异常。如果发现某类特定输入总是导致置信度异常高或输出分布偏移,应立即触发警报并隔离。

- 可信执行环境(TEE):利用硬件级的可信执行环境(如 Intel SGX, NVIDIA Confidential Computing)来保护训练过程和模型权重,防止权重在存储或传输过程中被直接篡改。

延伸阅读:通往深度安全的进阶之路

后门攻击是人工智能安全(AI Security)领域中最具挑战性的课题之一。要全面掌握这一领域,建议读者沿着以下路径进行深入探索。

1. 相关概念推荐

在研究后门攻击的同时,您应当关注以下紧密相关的概念,它们共同构成了 AI 安全的完整拼图:

- 对抗鲁棒性(Adversarial Robustness):研究模型在面对各种恶意扰动时的稳定性,是防御后门和对抗样本的共同基础。

- 机器遗忘(Machine Unlearning):一种新兴技术,旨在不重新训练整个模型的情况下,精准“忘记”特定的有毒数据或后门知识。

- 差分隐私(Differential Privacy):通过在训练过程中添加噪声,限制模型对单个样本的记忆能力,从而在理论上抑制后门的学习。

- 可解释性人工智能(XAI):通过可视化神经元激活状态,帮助人类理解模型决策依据,是发现隐蔽后门的重要手段。

2. 进阶学习路径

针对不同背景的读者,推荐以下学习路线:

入门阶段:阅读关于深度学习基础和安全概论的教材,理解神经网络的基本工作原理及常见的安全威胁分类。

进阶阶段:深入研究经典的论文,如 Gu et al. 的 "BadNets: Identifying Vulnerabilities in the Machine Learning Model Supply Chain"(后门攻击的开山之作),以及针对 LLM 的最新提示注入研究。

实战阶段:参与开源安全项目,如 IBM 的 Adversarial Robustness Toolbox (ART) 或 Microsoft 的 Counterfit,动手复现攻击算法并尝试编写防御脚本。

3. 推荐资源和文献

顶级会议与期刊:

关注 IEEE S&P (Oakland), USENIX Security, CCS, NDSS 四大安全顶会,以及 NeurIPS, ICML, ICLR 中关于 AI Safety 的 Track。这些会议每年都会发布最新的攻击手法与防御方案。

开源工具箱:

- CLEANSER: 专注于检测和清理神经网络中的后门。

- Neural Cleanse: 经典的触发器反转检测工具。

- Hugging Face Safety: 关注 Hugging Face 社区发布的模型安全评估基准。

行业报告:

参考 NIST(美国国家标准与技术研究院)发布的《Adversarial Machine Learning》系列指南,以及 OWASP Top 10 for LLM Applications,了解业界公认的风险列表和缓解措施。

结语:人工智能的未来取决于我们能否在享受其便利的同时,筑牢其安全底座。后门攻击作为一种隐蔽而致命的威胁,提醒我们“信任,但要验证”(Trust, but Verify)的原则在 AI 时代同样适用。随着 2026 年技术的演进,攻防博弈将更加激烈,唯有保持持续的技术敏锐度和严谨的工程实践,才能确保人工智能始终服务于人类的福祉。

相关推荐

- 预训练是什么:2026 大模型基石原理、技术演进与实战应用全面解析

- 什么是知识库?2026 年最新定义、技术原理与实战应用全面解析

- 语义搜索是什么:2026 年原理、技术演进与全场景应用详解

- 什么是自监督学习?2026 原理、应用与实战全面解析

- ONNX 是什么:2026 跨框架模型标准详解,从原理到实战应用

- Outpainting 是什么:2026 图像扩展技术原理、演进与实战全解析

- 什么是 Azure Text to Speech?2026 高清语音技术原理与应用详解

- 图像编码器是什么:2026 原理、多模态应用与实战全面解析

- Agent 协作是什么:从多智能体原理到 2026 企业实战全面解析

- GPU 是什么全面解析:从图形渲染原理到 2026 年智算中心实战应用