如何正确使用API Key?

AI问答解惑2026-03-07 17:24:00

如何正确使用API Key?

正确使用API Key的核心在于:将其视为需要严格保密的数字身份凭证,并遵循“最小权限”、“安全存储”、“监控使用”三大原则。具体操作包括:绝不将其暴露于前端代码、版本库或公开场合;通过环境变量或安全的密钥管理服务存储;仅为它分配合适的权限;并始终监控其调用情况以防滥用。

详细解释:为什么是这个答案

API Key(应用程序编程接口密钥)本质上是一串用于身份验证和授权的秘密代码。当你的程序调用某个在线服务(如OpenAI、谷歌云、天气数据服务等)的API时,你需要出示这串密钥来证明“你是谁”以及“你是否有权使用此服务”。

服务提供商通过API Key来实现:1. 身份认证:确认调用方是已注册的合法用户。2. 访问控制:根据密钥关联的账户,决定允许访问哪些资源和操作。3. 用量追踪与计费:所有通过该密钥的调用都会被记录,并通常作为计费依据。

因此,一旦API Key泄露,就相当于将你家门的钥匙、身份证和信用卡密码一并交给了陌生人。他人可以冒用你的身份进行调用,导致:数据泄露、产生巨额费用、服务被滥用以致你的账户被封禁。所以,保护API Key的机密性是所有使用原则的基石。

延伸说明:相关背景和原理

理解API Key的工作原理有助于更好地使用它。通常,一个API请求的流程如下:

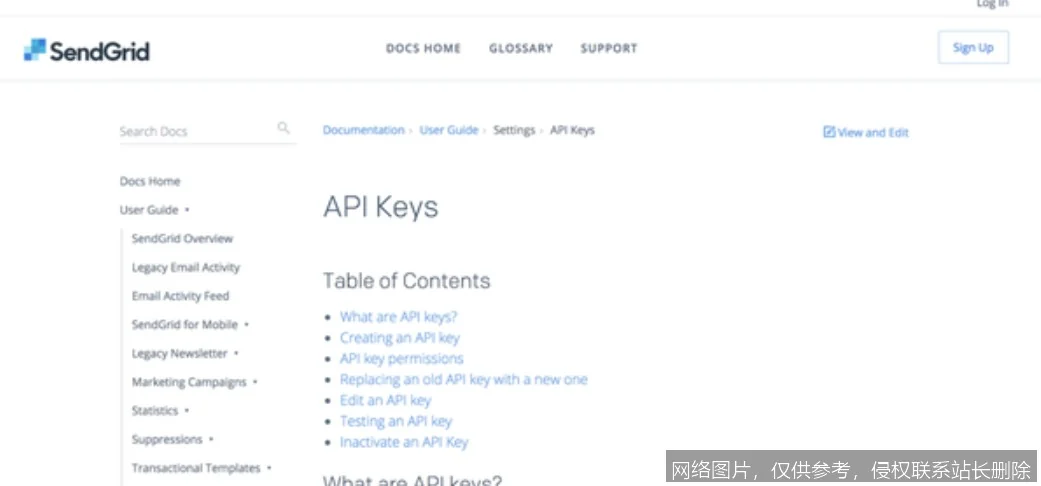

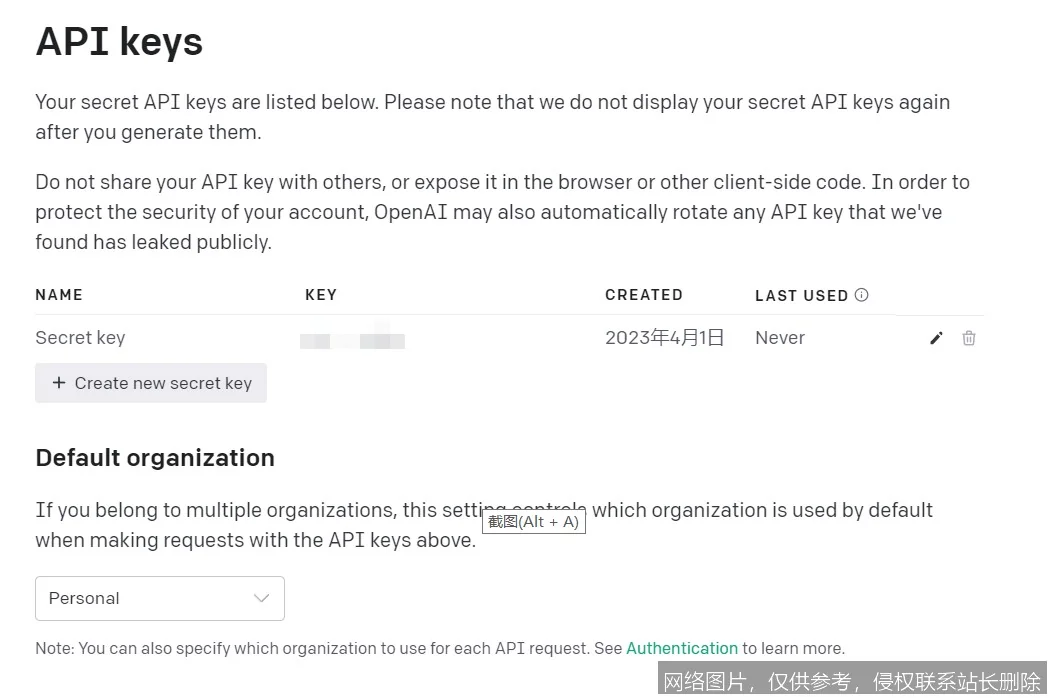

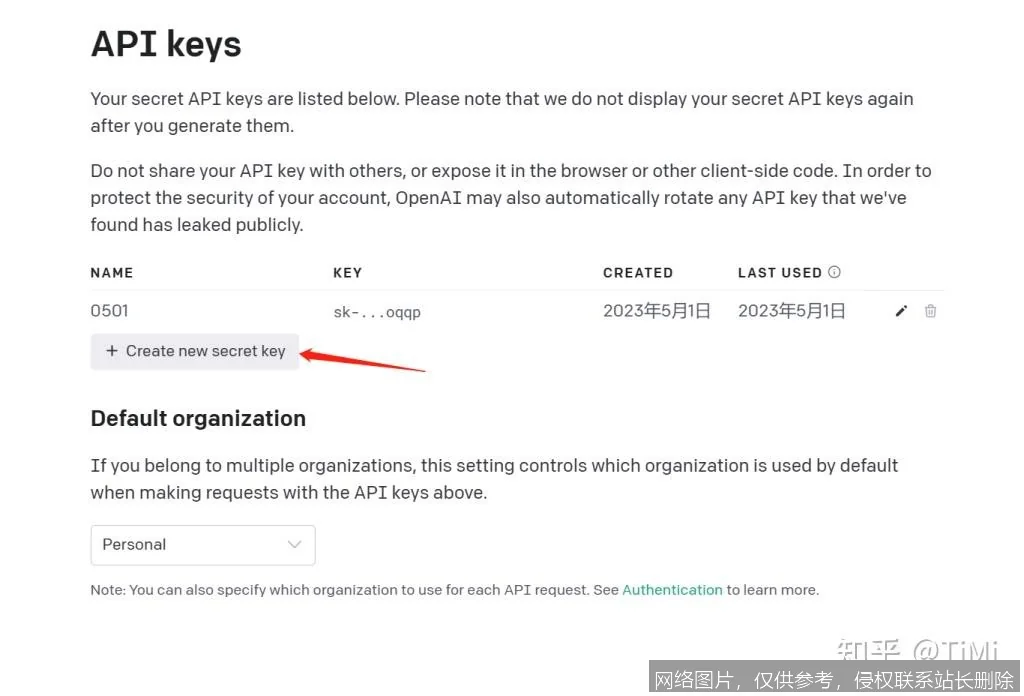

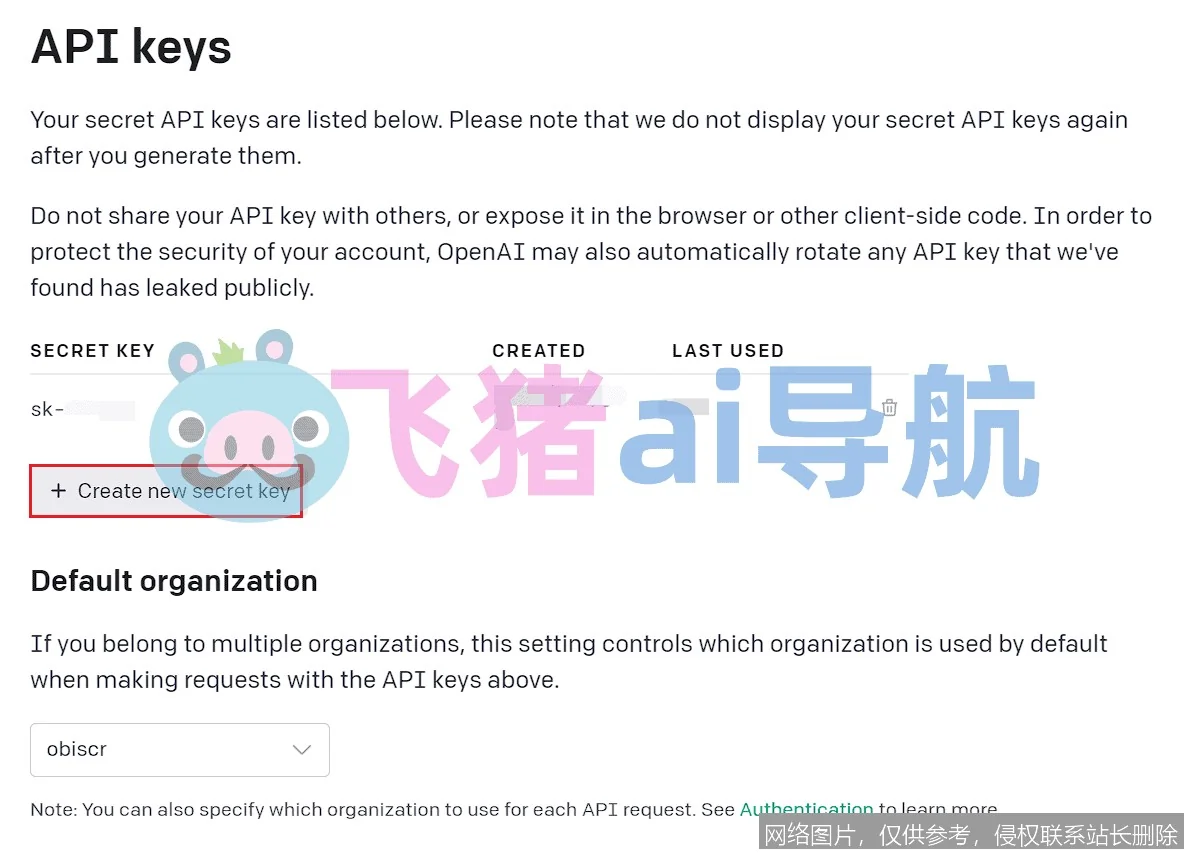

- 生成与绑定:用户在服务商的控制台创建API Key,该密钥会与一个特定项目、账户或一组权限(如只读、特定接口)绑定。

- 发起请求:你的程序在向API服务器发送HTTP请求时,需要通过约定的方式携带这个Key。最常见的方式是放在HTTP请求头(Header)的

Authorization字段中(例如:Authorization: Bearer sk-xxx...),或作为查询参数(Query Parameter)。 - 服务端验证:API服务器收到请求后,会校验Key的有效性、权限和配额。验证通过后,才会执行请求并返回结果。

根据安全级别,API Key可分为:

- 公开密钥(Publishable Key):用于前端,通常权限极低,仅用于标识项目,可有限度地暴露。

- 秘密密钥(Secret Key):拥有完整的账户权限,必须绝对保密,仅用于受信任的后端服务器环境。

我们讨论需要“正确使用”的,主要指后者——秘密API Key。

常见误区:纠正错误理解

在实际开发中,以下几个误区非常普遍且危险:

- 误区一:将API Key直接硬编码在客户端代码中。这是最严重的错误。前端代码(如JavaScript、移动App安装包)是公开可查的,攻击者可以轻易提取Key。正确的做法是:所有涉及秘密Key的调用都应通过你自己的后端服务器进行中转,前端调用你自己的安全接口。

- 误区二:将API Key提交到Git等版本控制系统。即使你事后删除,历史记录中仍会永久存在,可能被他人扫描获取。务必使用

.gitignore文件忽略包含密钥的配置文件,并使用环境变量(如process.env.API_KEY)来管理。 - 误区三:一个Key用于所有场景,且权限过大。应为不同的应用、环境(开发、生产)创建不同的Key,并遵循最小权限原则,只授予其完成功能所必需的最低权限。这样,即使某个Key泄露,也能将损失控制在最小范围。

- 误区四:创建后不闻不问,从不监控。应定期在服务商的控制台查看API调用日志,关注用量异常。许多服务支持设置用量告警或预算上限,这是防止“天价账单”的最后一道防线。

- 误区五:通过不安全的渠道传输或存储。避免在邮件、即时通讯工具中明文发送Key。存储时,不应放在普通的数据库或文本文件中,而应使用专业的密钥管理服务(如AWS Secrets Manager、Azure Key Vault、HashiCorp Vault)。

总结要点:一句话核心结论

将你的秘密API Key视同银行卡密码,永远不要暴露给客户端和不可信环境,并通过后端代理、环境变量和最小权限原则来管理和使用它。

上一篇

如何申请AI API接口?

下一篇

如何调用AI接口?新手入门教程

相关推荐

- 2026 年 AI 问答原理是什么?从检索到自主执行,3 分钟讲透技术变革

- AI访问不了怎么办?2026 年国内直连最新方案,3 步解决无法连接难题

- 2026 年餐饮 AI 怎么用才赚钱?3 大落地场景帮老板降本增效

- Fine-tuning 是什么?2026 年最新微调全解,3 步让大模型懂你业务

- Pika 怎么用才不崩?2026 最新关键帧控动效 +3 个避坑指南

- AI 问答未来发展趋势如何?2026 年从“陪聊”到“办事”的 3 大真相

- 2026 年选开源还是闭源 AI?如何避开厂商锁定实现降本增效?

- Sora 2026 年怎么用?注册受限怎么解?国内平替 + 官方教程一次讲透

- AI教育辅导会不会废掉孩子思考力?2026年人机协同的 3 个关键策略

- AI次数用完了怎么办?2026年3个免费替代方案让效率翻倍